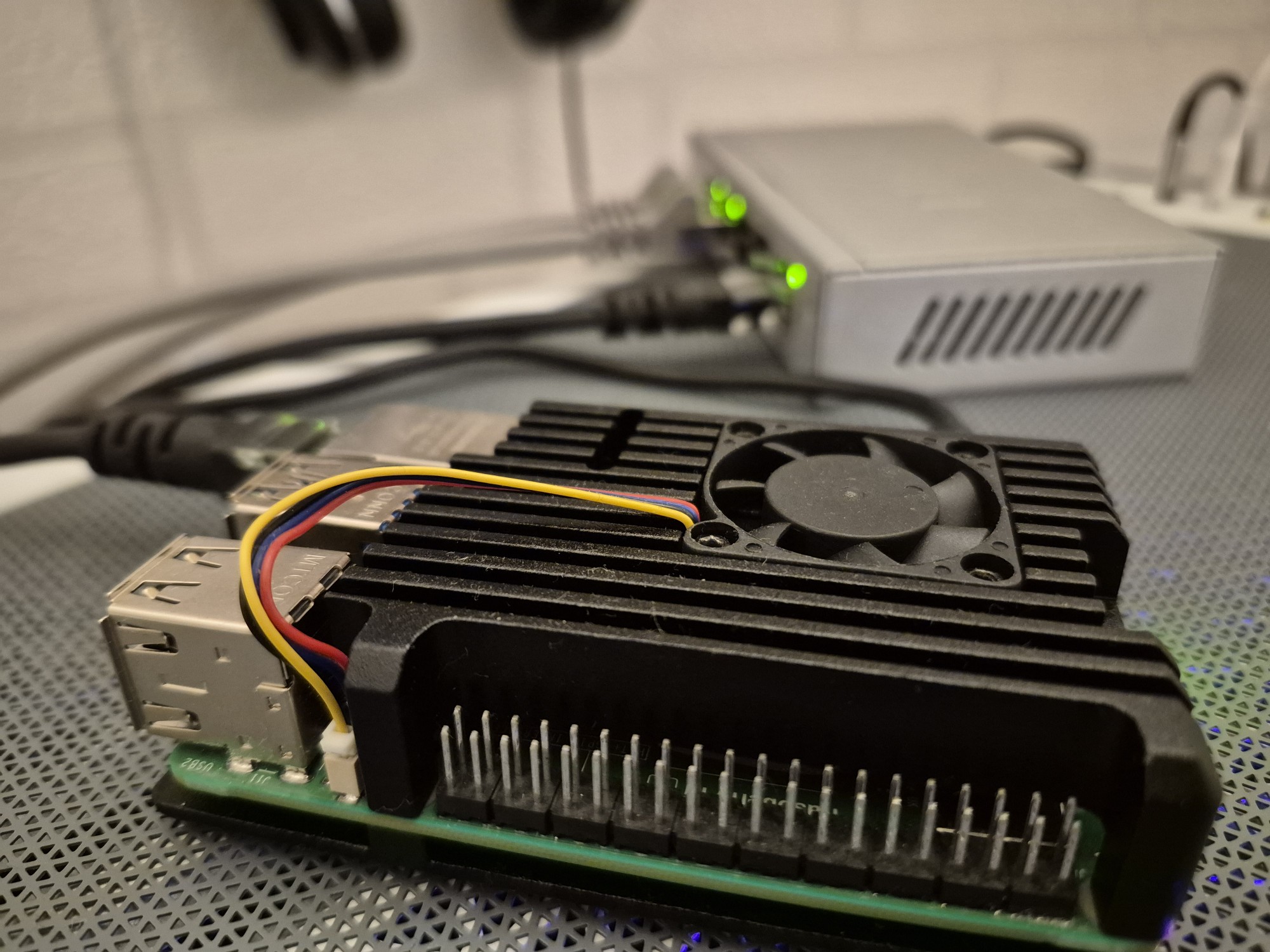

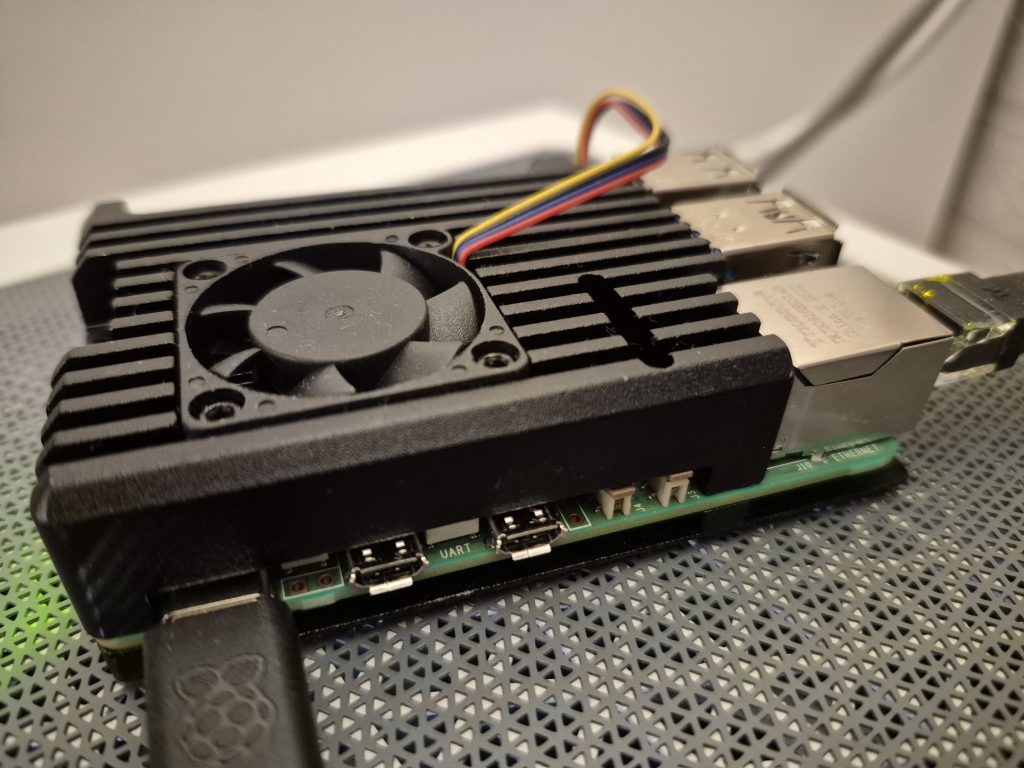

Att övervaka sin egen internettrafik hemma kan ge både bättre säkerhet och insikt i hur nätet faktiskt används. I den här artikeln beskriver jag hur jag satte upp Suricata på en Raspberry Pi 5 bakom min router, med en Zyxel-switch som speglar all trafik på WAN-porten. Det ger ett kraftfullt, passivt IDS-system – utan att påverka hastigheten på själva nätet.

Varför Suricata?

Suricata är en snabb och öppen IDS/IPS-motor som analyserar trafik i realtid. Den känner igen angrepp, sårbarheter, portskanningar och anomalier. Med en Raspberry Pi 5 i passivt läge får man seriös övervakning utan att riskera avbrott.

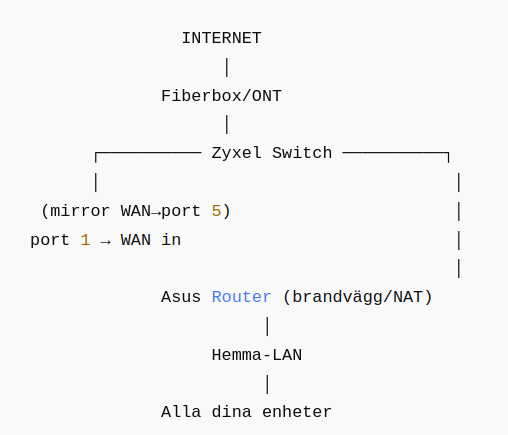

Nätverkstopologi

• Zyxel-switchen speglar trafik från WAN-porten till en vald port.

• Raspberry Pi 5 lyssnar passivt på eth0 – ingen IP behövs där.

• Administration (SSH, EveBox m.m.) sker via Pi:ns wlan0 eller USB-ethernet.

Installation av Suricata

- Uppdatera systemet:

- sudo apt update && sudo apt full-upgrade -y

- Installera Suricata: sudo apt install suricata -y

- Konfigurera af-packet: af-packet:

– interface: eth0

threads: auto

copy-mode: tap

cluster-type: cluster_flow - Starta Suricata i IDS-läge:

- sudo suricata -c /etc/suricata/suricata.yaml -i eth0 -v

- Starta EveBox för att se larm:

- evebox server -D ~/evebox-data –no-auth /var/log/suricata/eve.json Öppna därefter http://<pi-ip>:5636/#/events i webbläsaren.

Fördelar

✅ Passiv övervakning – ingen påverkan på nätverkets prestanda.

✅ Full insyn i all in- och utgående trafik via ISP-länken.

✅ Låga kostnader – en Pi 5, ett micro-SD och en billig switch räcker.

✅ Utbyggbart – kan kompletteras med t.ex. Elastic Stack, Grafana eller notifieringar via syslog/Telegram.

✅ Ingen risk för avbrott – även om Pi:n dör fortsätter nätet att fungera som vanligt.

Nackdelar

⚠️ Spegling visar hela ISP-segmentet. Du kan se trafik till närliggande IP-adresser i samma subnät, inte bara din egen, vilket kan ge falska larm.

⚠️ Ingen aktiv blockering. I denna topologi fungerar Suricata som IDS, inte IPS. För att blockera krävs att Pi:n ligger inline mellan router och fiberbox – men då måste du hantera routing och fail-safe-frågor.

⚠️ Stor loggvolym. eve.json växer snabbt; använd rotering eller skriv till extern USB-disk.

⚠️ Kräver viss nätverksförståelse. Fel konfigurerad mirror-port eller IP på fel gränssnitt kan störa nätet.

Slutsats

Att spegla WAN-trafiken till en Raspberry Pi 5 med Suricata är en enkel väg till avancerad nätverksövervakning i hemmet.

Det är ett säkert, passivt och fullt reversibelt upplägg: dra ur kabeln, så är allt som vanligt. För den som vill lära sig mer om nätverkssäkerhet i praktiken är detta en av de mest pedagogiska och nyttiga hemlabs-övningarna man kan göra.